¿Cómo puede un POS seguro garantizar transacciones financieras seguras?

Tecnologías de Seguridad Principales en Sistemas POS Seguros

Cifrado de Extremo a Extremo para la Protección de Datos

El cifrado de extremo a extremo (E2EE) es una tecnología crucial para proteger la información sensible del cliente dentro de los sistemas POS seguros. Asegura que los datos, como los detalles de las tarjetas de crédito, estén cifrados desde el punto de captura hasta que lleguen al procesador de pagos, evitando así el acceso no autorizado en el camino. Este nivel de seguridad es esencial para prevenir violaciones de datos, que son una amenaza común para las empresas. Por ejemplo, se informa que el 60% de las pequeñas empresas cierran después de sufrir un ciberataque, destacando la necesidad crítica de medidas de protección robustas ("¿Cuáles son las características de seguridad de un sistema POS moderno?" 31 de mayo de 2024). El proceso de cifrado implica el uso de algoritmos criptográficos que convierten los datos en formatos ilegibles, manteniendo la integridad y confidencialidad de los datos durante todo su recorrido.

Tecnología de Chip EMV: Más allá de las rayas magnéticas

La tecnología de chip EMV, desarrollada por Europay, MasterCard y Visa, es fundamental para reducir el fraude con tarjetas presentes generando códigos de transacción únicos en cada uso. Desde su adopción en EE.UU., el fraude con tarjetas presentes ha disminuido en un impresionante 76% ("Seguridad POS: 11 mejores prácticas para mantener un control estricto en 2024"). Este cambio de la vulnerable banda magnética a la más segura tecnología de chip mejora considerablemente las medidas de seguridad al dificultar mucho más que tengan éxito actividades fraudulentas. El cumplimiento de los estándares EMV es, por lo tanto, un paso crucial para que los comerciantes garanticen una mayor seguridad de las tarjetas y mantengan la confianza del consumidor.

Tokenización: Reemplazo de datos sensibles

La tokenización es una característica de seguridad relevante en los sistemas POS modernos que consiste en reemplazar la información sensible de las tarjetas con tokens no sensibles. Esta técnica reduce drásticamente el impacto del robo de datos, ya que los detalles reales de la tarjeta nunca se almacenan en el sistema y los tokens robados son inútiles para los cibercriminales. Según informes de la industria, adoptar prácticas de tokenización no solo puede mejorar la seguridad de los datos, sino también agilizar el cumplimiento de los requisitos PCI, minimizando el alcance y la complejidad de los esfuerzos de cumplimiento ("Seguridad POS: 11 mejores prácticas para mantener un buen control en 2024"). Al implementar la tokenización, las empresas pueden fortalecer sus defensas contra el fraude y garantizar un proceso de transacción más seguro para sus clientes.

Cumplimiento y estándares para la seguridad de POS

Requisitos de PCI DSS para transacciones seguras

El Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS) es vital para asegurar transacciones en sistemas POS. Incluye un conjunto de requisitos de seguridad diseñados para proteger los datos del titular de la tarjeta. Los estudios muestran que las empresas que cumplen con PCI DSS tienen un 48% más de probabilidades de evitar violaciones, lo que indica su importancia para la seguridad empresarial. Para lograr el cumplimiento de PCI, los comerciantes deben seguir varios pasos:

- Mantenimiento de Red Segura : Utilice firewalls y otras tecnologías de seguridad para proteger las redes del acceso no autorizado.

- Protección de Datos del Titular de la Tarjeta : Cifre la transmisión de datos del titular de la tarjeta a través de redes abiertas y públicas para garantizar la seguridad de los datos.

- Implementación de Control de Acceso : Limite el acceso a los datos según la necesidad del trabajo; use IDs únicos y autenticación multifactor.

- Monitoreo y Pruebas Vigilantes : Supervise regularmente las redes y pruebe los sistemas de seguridad para detectar posibles vulnerabilidades.

- Política de Seguridad de la Información : Establecer y mantener una política extensa para abordar la seguridad de los datos en toda la organización.

Estas pautas no solo protegen a las empresas de pérdidas financieras, sino que también preservan la credibilidad reputacional al demostrar el compromiso con el procesamiento seguro de pagos.

El papel de SSL/TLS en pasarelas de pago seguras

Los protocolos Secure Sockets Layer (SSL) y Transport Layer Security (TLS) son fundamentales para cifrar los datos entre los sistemas POS y los servidores. Estos protocolos desempeñan un papel significativo en la prevención de ataques de tipo man-in-the-middle, asegurando así el canal de comunicación durante las transacciones. El cifrado SSL/TLS garantiza la confidencialidad y la integridad de los datos transmitidos, fortaleciendo la confianza del consumidor en las transacciones digitales. Además, los sitios seguros con SSL son preferidos por los motores de búsqueda, mejorando los rankings de SEO y aumentando la visibilidad empresarial en línea. La adopción de SSL/TLS es esencial para mantener pasarelas de pago seguras, destacando su importancia más allá del simple cifrado: fomentar un entorno seguro para el comercio electrónico. Las pasarelas de pago seguras utilizan estos protocolos, brindando tranquilidad a consumidores y empresas por igual, asegurando que las amenazas cibernéticas se mitiguen mediante prácticas de cifrado robustas.

Infraestructura de Hardware POS Seguro

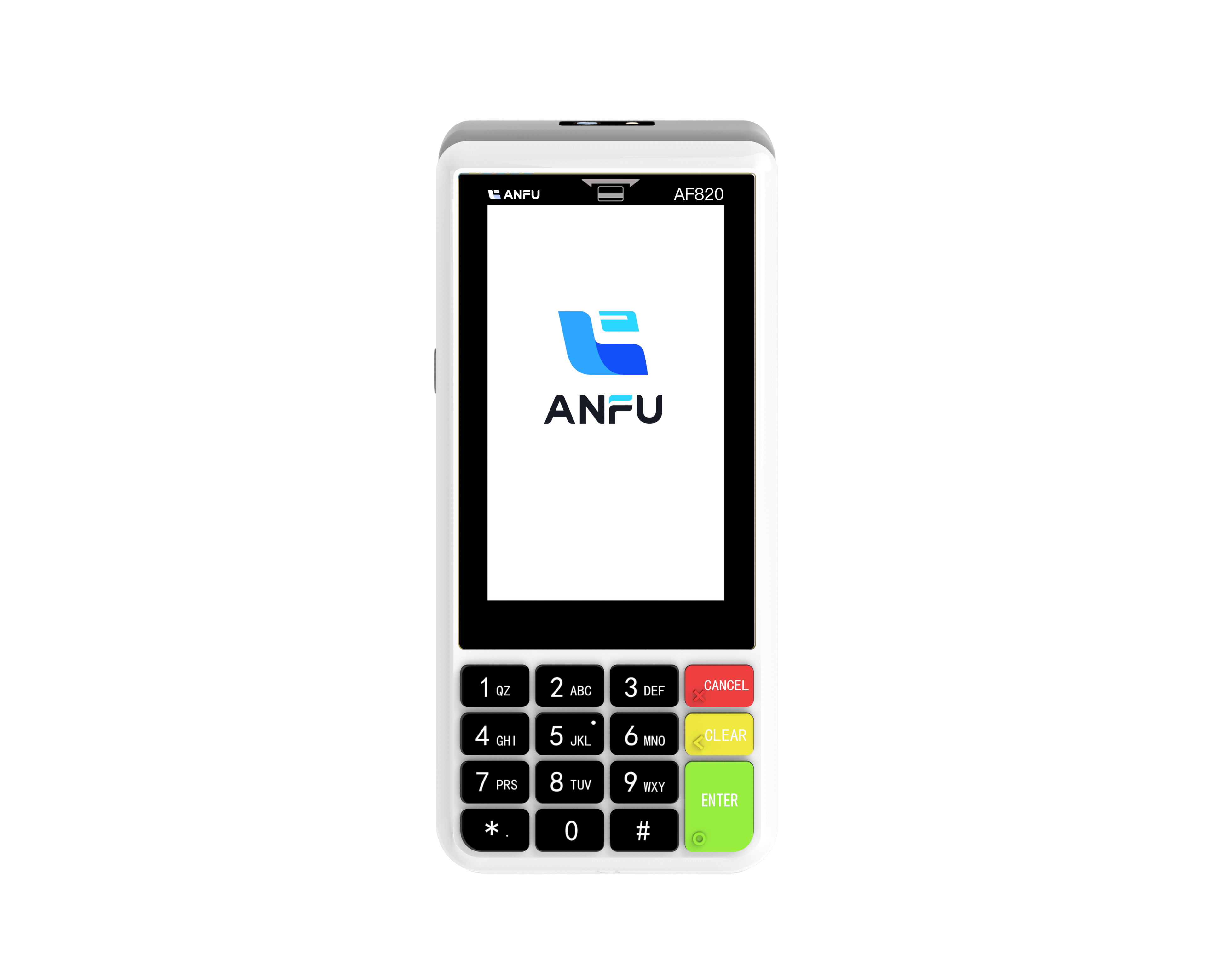

Máquinas POS Android Inteligentes para el Comercio Minorista Moderno

Las máquinas POS Android inteligentes están transformando el comercio moderno al ofrecer interfaces de usuario amigables, capacidades extensas de aplicaciones y integraciones de pago fluidas, revolucionando la experiencia del cliente. Estos dispositivos permiten a los minoristas personalizar sus operaciones de manera eficiente mediante sistemas basados en Android, proporcionando flexibilidad y costo-efectividad. Según la investigación de mercado, se proyecta que el mercado de terminales POS inteligentes crezca significativamente, impulsado por la creciente demanda de los consumidores de movilidad en el procesamiento de pagos. Este crecimiento es una prueba del aumento en la popularidad de las terminales POS inteligentes y las máquinas POS basadas en Android, que facilitan transacciones rápidas y seguras en diversos entornos minoristas.

Beneficios de los Dispositivos POS Manuales y Mini

Los dispositivos POS portátiles y mini están mejorando la experiencia del cliente al permitir transacciones en cualquier lugar de la tienda, aumentando la comodidad y satisfacción. Al utilizar estos dispositivos portátiles, los minoristas pueden aumentar significativamente la velocidad de caja, contribuyendo a una experiencia de compra más eficiente. Además, encuestas indican que el 70% de los clientes prefiere que los minoristas ofrezcan opciones de pago móvil, demostrando la demanda de los consumidores por este tipo de servicios. Las máquinas POS portátiles y mini no solo mejoran la presentación de ventas y la eficiencia operativa, sino que también elevan la experiencia de compra en general, creando oportunidades para que los minoristas se conecten efectivamente con sus clientes.

Estrategias Proactivas de Prevención de Fraudes

Monitoreo en Tiempo Real y Alertas de Actividad Sospechosa

Las herramientas de monitoreo en tiempo real son esenciales para detectar patrones de fraude y generar alertas para mitigar riesgos de inmediato. Estas herramientas proporcionan una vigilancia continua de los datos de transacciones, permitiendo a las empresas detectar irregularidades y responder rápidamente a posibles amenazas. Según los datos del sector, las empresas que incorporan sistemas de monitoreo en tiempo real pueden lograr una reducción del 30% en transacciones fraudulentas, lo que demuestra su efectividad en mantener la seguridad. La integración de estas herramientas con los sistemas POS existentes puede mejorar aún más el proceso de detección de fraudes. Al establecer una comunicación fluida entre los sistemas, las empresas pueden garantizar una protección más completa contra actividades no autorizadas y brechas de seguridad.

Control de Acceso Basado en Roles para la Seguridad de los Empleados

La implementación del Control de Acceso Basado en Roles (RBAC) limita significativamente el acceso a la información sensible, asegurando que esté disponible solo para el personal autorizado. Este enfoque no solo protege los datos críticos, sino que también se correlaciona con una disminución notable en las amenazas internas. Estudios de caso han demostrado que las empresas que utilizan sistemas RBAC experimentan menos casos de mal uso de datos por empleados, ya que el acceso está estrictamente regido por el rol y la necesidad. Las mejores prácticas para configurar el RBAC incluyen realizar auditorías regulares y proporcionar capacitación a los empleados. Estas medidas aseguran que los roles de acceso estén actualizados y que los empleados comprendan la importancia de mantener protocolos de seguridad estrictos. A través de un monitoreo constante y educación, las empresas pueden minimizar el riesgo de amenazas internas y mantener un entorno POS seguro.

Mejores Prácticas para Fortalecer la Seguridad del Punto de Venta

Actualizaciones de Software Regulares y Gestión de Parches

Mantener tu software de Punto de Venta actualizado es imperativo para protegerte contra vulnerabilidades y amenazas conocidas. 90% de violaciones exitosas explotan vulnerabilidades conocidas que podrían haber sido parchadas, destacando la importancia de protocolos de actualización sistemáticos. Un enfoque efectivo para la gestión de parches implica programar actualizaciones durante horas de bajo tráfico para minimizar interrupciones. Priorizar las actualizaciones basándose en una evaluación de riesgos asegura que las vulnerabilidades críticas sean abordadas oportunamente, reforzando así tu sistema POS contra posibles ataques. Implementar este procedimiento no solo protege tu negocio, sino que también genera confianza en los clientes al garantizar que sus datos están seguros.

Capacitación de Empleados sobre Phishing y Manejo de Datos

Una capacitación regular del personal sobre la conciencia de phishing y el manejo seguro de datos es vital para prevenir violaciones de seguridad en el Punto de Venta. Las encuestas indican que El 80% de violaciones de datos resultan de la negligencia de los empleados o la falta de conciencia, subrayando la necesidad de una educación continua. Al establecer programas de formación que incluyan intentos simulados de phishing, los empleados pueden practicar la identificación y mitigación de estas amenazas en un entorno controlado. Este enfoque proactivo no solo mejora su capacidad para manejar información sensible de manera segura, sino que también reduce el riesgo de violaciones de datos, protegiendo así tanto los datos de los clientes como la reputación de la empresa.

Recommended Products

Hot News

-

Tarjeta inteligente 2019

2024-01-23

-

Trustech 2019 (en inglés)

2024-01-12

-

Futurecom 2019 fue

2024-01-12

-

Pagos sin interrupciones Asia 2020

2024-01-12

-

Oriente Medio sin fisuras 2022

2024-01-12

EN

EN

AR

AR

BG

BG

CS

CS

DA

DA

NL

NL

FR

FR

IT

IT

JA

JA

KO

KO

PL

PL

PT

PT

RU

RU

ES

ES

TL

TL

ID

ID

LT

LT

UK

UK

VI

VI

HU

HU

MT

MT

TH

TH

TR

TR

FA

FA

AF

AF

MS

MS

MK

MK

HY

HY

AZ

AZ

KA

KA

BN

BN

BS

BS

LO

LO

MN

MN

NE

NE

ZU

ZU

MY

MY

KK

KK

UZ

UZ

KY

KY