Hogyan garantálhat egy biztonságos POS rendszer biztonságos pénzügyi tranzakciókat?

Központi biztonsági technológiák a biztonságos POS-rendszerekben

Vég-ig-vég encryption adatvédelemhez

A végpontok közötti titkosítás (E2EE) alapvető technológia a érzékeny ügyféladatok védelméhez biztonságos POS rendszerben. Biztosítja, hogy az adatok, például a hitelkártya részletei, titkosítottak maradjanak a felvételtől kezdve addig, amíg el nem jutnak a fizetés-feldolgozóhoz, így megakadályozzák a nem engedélyezett hozzáférést az útvonalon. Ezen szintű biztonság alapvető azzal a fenyegetéssel szemben, hogy az adatcsalások gyakori veszélyek lehetnek a vállalkozások számára. Például azt jelentik, hogy 60%-a a kisvállalkozásoknak le kell zárniuk az üzletüket egy cyber támadás következtében, ami kiemeli a robust védelmi intézkedések kritikus szükségességét ("Mi a biztonsági funkciók egy modern POS rendszerben?" 2024. május 31.). A titkosítási folyamat kriptográfiai algoritmusok használatát tartalmazza, amelyek átalakítják az adatokat olvasatlan formátumokká, megtartva az adatok integritását és konfidencialitását az útjukon haladva.

EMV Cip Technológia: Tovább a magnetes sávoknál

Az EMV csipstehnológia, amelyet az Europay, a MasterCard és a Visa fejlesztett ki, kulcsfontosságú szerepet játszik az érvényes tranzakciós kódok minden egyes használatkor történő generálásában, így csökkentve az elhelyezett kártya-pénzügyi csalásokat. Az amerikai alkalmazásuk óta az elhelyezett kártya-pénzügyi csalás 76%-kal csökkent ("POS Security: 11 Best Practices For Running A Tight Ship In 2024"). Az érzékeny mágneses sáv helyettesítése biztonságosabb csips technológiával jelentősen megnöveli a biztonsági intézkedéseket, mivel sokkal nehezebbé teszi a csalók tevékenységét. Így az EMV szabványoknak való megfelelés fontos lépés a kereskedők számára annak érdekében, hogy növeljék a kártya-biztonságot és fenntartsák az ügyfélbizalmat.

Tokenizáció: Érzékeny adatok cseréje

A tokenizálás egy kiemelt biztonsági funkció a modern POS-rendszerekben, amely senszitív kártyaadatokat cserél le nem senszitíves tokenekre. Ez a technika drasztikusan csökkenti az adatvétel hatását, mivel a valódi kártyaadatok soha nem tárolódnak a rendszeren belül, és a megsemmisített tokenek használhatatlanok a számítógépes bűnözök számára. A ipari jelentések szerint a tokenizálás gyakorlatának alkalmazása nemcsak növeli az adatbiztonságot, hanem egyszerűsíti a PCI követelményekkel való megfelelést, minimalizálva a megfelelés hatókörét és összetettségét ("POS Biztonság: 11 Legjobb Gyakorlat 2024-ben"). A tokenizálás üzembe helyezésével a vállalkozások erősebb védelmet teremthetnek a csalás ellen, és biztosíthatják a vásárlóik számára biztonságosabb tranzakciós folyamatot.

Egyezmények & Szabványok a POS Biztonság szempontjából

PCI DSS Követelmények Biztonságos Tranzakciókért

A Fizetési Kártyaipari Adatbiztonsági Szabvány (PCI DSS) alapvető a tranzakciók védelmére az értékesítési rendszerekben. Egy biztonsági követelményekből álló halmazt tartalmaz, amelyek tervezték a kártyaadatok védelmére. Tanulmányok szerint a PCI DSS-szabványhoz igazodó cégek 48%-kal valószínűbb, hogy elkerülik a szivárványokat, ami megmutatja a fontosságát a vállalati biztonságra nézve. A PCI megfelelőség eléréséhez a kereskedőknek több lépést kell tennie:

- Biztonságos Hálózat Karbantartása : Tűzfalak és más biztonsági technológiák használatával védekezzünk meg nem engedélyezett hozzáféréssel szemben.

- Kártyaadatok Védelme : Titkosítsuk a kártyaadatok átvitelét nyílt, nyilvános hálózaton keresztül az adatok biztonságának garantálásához.

- Hozzáférés-ellenőrzés Bevezetése : Korlátozzuk az adathozzáférést a munkahelyi igényeken alapulva; használjunk egyedi azonosítókat és többszörös hitelesítést.

- Figyelmes Figyelés és Tesztelés : Rendszeresen figyeljük a hálózatot és teszteljük a biztonsági rendszereket a potenciális rések felméréséhez.

- Információbiztonsági Szabályzat : Létrehozás és fenntartás egy terjedelmes szabályzatának azzal a célral, hogy védelmet nyújtson az adatbiztonságra vonatkozóan a szervezeten belül.

Ezek a szabályzatok nemcsak pénzügyi veszteségek elkerülésében segítenek a vállalkozásoknak, de reputációs hitelességük is megvan biztosítva, mivel elkötelezettséget igazolnak a biztonságos fizetési feldolgozás iránt.

Az SSL/TLS szerepe a biztonságos fizetési átjárókban

A Secure Sockets Layer (SSL) és a Transport Layer Security (TLS) protokollök kulcsfontosságúak az adatok titkosításához a POS rendszerek és a szerverek között. Ezek a protokollök jelentős szerepet játszanak a man-in-the-middle támadások megelőzésében, így biztosítják a kommunikációs csatorna védelmét a tranzakciók során. Az SSL/TLS titkosítás biztosítja a továbbított adatok konfidencialitását és integritását, amely megerősíti a fogyasztók bizalmát a digitális tranzakciókban. Továbbá, az SSL-védelemmel rendelkező oldalak kedvezményezettek a keresőmotorok által, amely javítja az SEO rangsorokat és növeli a vállalat online láthatóságát. Az SSL/TLS alkalmazása integrálva van a biztonságos fizetési átjárók fenntartásába, amely kiemeli jelentőségüket a titkosítás túlén – egy biztonságos környezet teremtésével az online kereskedelethez. A biztonságos fizetési átjárók ezeket a protokollokat használják, amelyek nyugodtságot adnak mind a fogyasztóknak, mind a vállalkozásoknak, és biztosítják, hogy a számítógépes veszélyek robustus titkosítási gyakorlatokkal legyenek csökkentve.

Biztonságos POS Hardverinforgató

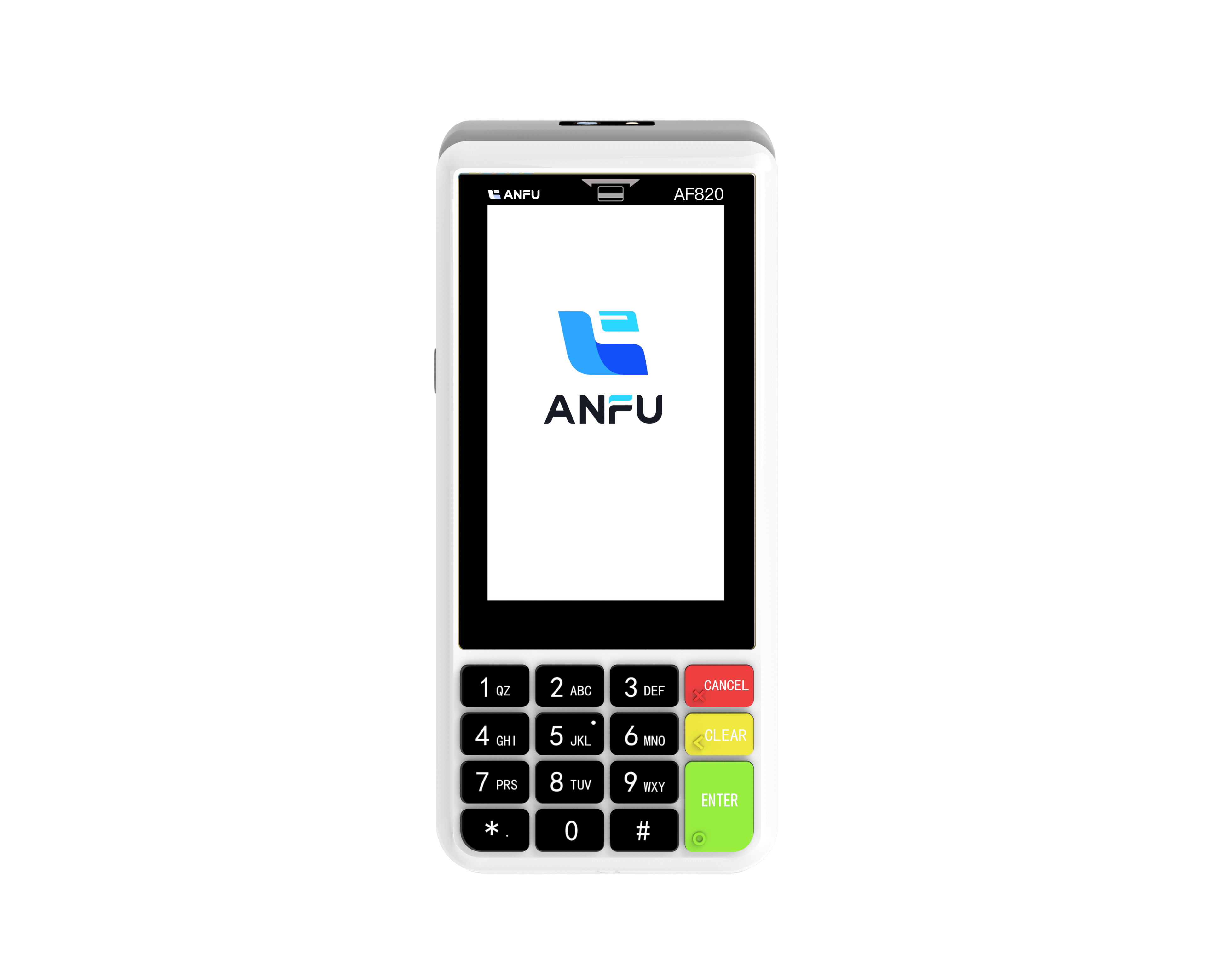

Okos Android alapú POS eszközök a modern kiskereskedéshez

A Smart Android POS-es berendezések átalakítják a modern kiskereskedelemet felhasználóbarát felületek, bővelkedő alkalmazáskabalkóval és zökkenőmentes fizetési integrációkkal, amelyek forradalmilag változtatják meg az ügyfél élményt. Ezekkel a berendezésekkel a kiskereskedelmi vállalkozások hatékonyan testreszabhatják működésüket Android-alapú rendszerek segítségével, amelyek rugalmasságot és költséghatékonyságot biztosítanak. A piac kutatása szerint a smart POS terminál-piac jelentős növekedést mutat, amelyet a fogyasztói kérések növekedése támasztja alá a fizetésfeldolgozás mobilitására vonatkozóan. Ez a növekedés bizonyítéka annak, hogy a smart pos terminálok és android alapú pos gépek népszerűsége nő, amelyek gyors és biztonságos tranzakciókat tesznek lehetővé különféle kiskereskedelmi környezetekben.

A kezelő és mini POS eszközök előnyei

A kéziből viselhető és mini POS eszközök növelik az ügyfélkélményeket, lehetővé téve a tranzakciókat a bolt bármely részében, amely megkönnyeli a kényelmet és a elégedettséget. Ezeknek a hordozható eszközöknek az alkalmazásával a boltok jelentősen növelhetik a fizetési sebességet, amely hozzájárul egy hatékonyabb vásárlási élménthöz. Továbbá, felmérések szerint a vásárlók 70%-a inkább olyan boltokat választana, amelyek mobil fizetési lehetőséget kínálnak, ami megmutatja a fogyasztói igényt ilyen szolgáltatásokra. A kéziből viselhető és mini POS gépek nemcsak javítanak aértékesítési jelentéseken és működési hatékonyságon, hanem emelkedtetik a teljes vásárlási utat, létrehozva lehetőségeket a boltoknak arra, hogy hatékonyabban kapcsolódjanak vásárlóira.

Proaktív Védelem Ellen A Csalamell

Valós Időben Történő Figyelés És Ferfi Tevékenység Riasztások

A valós idejű figyelési eszközök alapvetőek a csalás minták felismeréséhez és riasztások generálásához a kockázatok azonnali csökkentése érdekében. Ezek az eszközök folyamatos figyelmet biztosítanak a tranzakcióadatokra, amely lehetővé teszi a vállalatok számára a rendellenességek felmérését és gyors reagálást a potenciális fenyegetésekkel szemben. A ipari adatok szerint azok a vállalkozások, amelyek bevezetik a valós idejű figyelési rendszereket, 30%-os csökkentést érhetnek el a csaló tranzakciókban, ami megmutatja hatékonyságukat a biztonság fenntartásában. Ezek az eszközök integrálása a meglévő POS-rendszerekkel tovább növelheti a csalás felismerési folyamatot. Az együttműködés biztosításával a rendszerek között a vállalatok jobb védelmet biztosíthatnak a nem engedélyezett tevékenységek és adatcsalások ellen.

Szerepkör-alapú hozzáférés-vezérlés a munkavállalói biztonságért

A szerepkör-alapú hozzáférés-vezérlés (RBAC) implementálása jelentősen korlátozza a bizalmas adatokhoz való hozzáférést, és biztosítja, hogy ezek csak az engedélyezett személyek számára legyenek elérhetők. Ez a megközelítés nemcsak védi a kritikus adatokat, hanem egyértelmű csökkentést eredményez belső fenyegetések terén is. Tanulmányok szerint az RBAC-rendszerrel rendelkező vállalkozások kevesebb esetben tapasztalnak alkalmazottak által történő adatfelejtést, mivel a hozzáférés szigorúan a szerepkör és a szükségesség alapján van meghatározva. Az RBAC beállításának legjobb gyakorlatai közé tartozik a rendszeres ellenőrzés és a dolgozók képzése. Ezek a lépések biztosítják, hogy a hozzáférési szerepek naprakészek maradjanak, és hogy a dolgozók értik a szigorú biztonsági protokollok betartásának fontosságát. A konzisztens figyelés és oktatás segítségével a vállalkozások minimalizálhatják a belső fenyegetések kockázatát, és fenntarthatják a biztonságos POS környezetet.

Legjobb gyakorlatok a POS biztonság erősítéséhez

Rendszeres szoftverfrissítések és javításkezelés

A POS szoftver frissítésének folyamatos kivitelezése alapvető a ismert biztonsági rések és fenyegetések elleni védelem érdekében. 90% a sikeres támadások azonosított biztonsági réseket használnak ki, amelyeket frissítéssel el lehetne volna szüntetni, ami kiemeli a rendszeres frissítési protokollok jelentőségét. Hatékony megközelítés a javítócsomagok kezeléséhez az, hogy ütemezzük a frissítéseket a központi forgalommal járó üzleti órák között, hogy minimalizáljuk a zavarokat. A kockázatek becslésének alapján történő frissítések prioritizálása biztosítja, hogy a kritikus biztonsági rések gyorsan megoldásra kerüljenek, így erősebbé teszik a POS rendszert a potenciális támadások ellen. Ennek a rutinnak nemcsak a vállalatot védik, hanem az ügyfelek bizalmát építik fel annak biztosításával, hogy az adatok védelmezve vannak.

Alkalmazottak képzése halotti levélekről és adatkezelésről

Rendszeres alkalmazott-képzés a halotti levelek figyelmeztetéséről és a biztonságos adatkezelésről fontos a POS biztonsági rések elkerülése érdekében. Felmérések szerint 80% a biztonsági megszegéseknek az alkalmazottak elhanyagolásából vagy tudatlanságából erednek, ami megemeli a folyamatos oktatás szükségességét. Oktató programok bevezetésével, amelyek szimulált phishing támadásokat tartalmaznak, az alkalmazottak gyakorolhatják a fenyegetések azonosítását és enyhítését egy ellenőrizett környezetben. Ez a proaktív megközelítés nemcsak növeli képességüket a érzékeny adatok biztonságos kezeléséhez, de csökkenti a biztonsági megszegések kockázatát, így mind a vevők adatait, mind pedig a céget védi hitelessége szempontjából.

Recommended Products

Hot News

-

Smart Card 2019

2024-01-23

-

Trustech 2019

2024-01-12

-

Futurecom 2019

2024-01-12

-

Az Ázsiai 2020-as folyamatos fizetések

2024-01-12

-

A zökkenőmentes Közel-Kelet 2022

2024-01-12

EN

EN

AR

AR

BG

BG

CS

CS

DA

DA

NL

NL

FR

FR

IT

IT

JA

JA

KO

KO

PL

PL

PT

PT

RU

RU

ES

ES

TL

TL

ID

ID

LT

LT

UK

UK

VI

VI

HU

HU

MT

MT

TH

TH

TR

TR

FA

FA

AF

AF

MS

MS

MK

MK

HY

HY

AZ

AZ

KA

KA

BN

BN

BS

BS

LO

LO

MN

MN

NE

NE

ZU

ZU

MY

MY

KK

KK

UZ

UZ

KY

KY