Come può un POS sicuro garantire transazioni finanziarie sicure

Tecnologie di Sicurezza Fondamentali nei Sistemi POS Sicuri

Crittografia End-to-End per la protezione dei dati

La crittografia end-to-end (E2EE) è una tecnologia fondamentale per proteggere le informazioni sensibili dei clienti all'interno di sistemi POS sicuri. Garantisce che i dati, come i dettagli delle carte di credito, siano crittografati dal punto di cattura fino a quando raggiungono il processore di pagamento, impedendo così l'accesso non autorizzato durante il tragitto. Questo livello di sicurezza è essenziale per prevenire violazioni dei dati, che rappresentano una minaccia comune per le aziende. Per esempio, si riferisce che il 60% delle piccole imprese chiudono dopo aver subito un attacco cibernetico, evidenziando la necessità cruciale di misure di protezione robuste ("Quali sono le funzionalità di sicurezza di un moderno sistema POS?" 31 maggio 2024). Il processo di crittografia prevede l'uso di algoritmi crittografici che convertono i dati in formati illeggibili, mantenendo l'integrità e la riservatezza dei dati durante il loro percorso.

Tecnologia Chip EMV: Al di là delle strisce magnetiche

La tecnologia a chip EMV, sviluppata da Europay, MasterCard e Visa, è fondamentale per ridurre il frode con carta presente generando codici di transazione unici ad ogni utilizzo. Dalla sua introduzione negli Stati Uniti, il frode con carta presente è diminuito del 76% ("Sicurezza POS: 11 migliori pratiche per gestire un'operazione efficiente nel 2024"). Questo passaggio dalla vulnerabile striscia magnetica alla più sicura tecnologia a chip aumenta significativamente le misure di sicurezza rendendo molto più difficile il successo delle attività fraudolente. L'adesione agli standard EMV è quindi un passo cruciale per i commercianti per garantire una maggiore sicurezza delle carte e mantenere la fiducia dei consumatori.

Tokenizzazione: Sostituzione dei dati sensibili

La tokenizzazione è un'importante funzione di sicurezza nei sistemi POS moderni che prevede la sostituzione delle informazioni sensibili della carta con token non sensibili. Questa tecnica riduce drasticamente l'impatto del furto di dati, poiché i dettagli reali della carta non vengono mai memorizzati all'interno del sistema e i token rubati sono inutili per i cybercriminali. Secondo rapporti dell'industria, l'adozione di pratiche di tokenizzazione può non solo migliorare la sicurezza dei dati, ma anche semplificare il rispetto dei requisiti PCI, minimizzando l'ambito e la complessità degli sforzi di conformità ("Sicurezza POS: 11 Best Practice Per Gestire Un'Azienda Solida Nel 2024"). Implementando la tokenizzazione, le aziende possono rafforzare le loro difese contro le frodi e garantire un processo di transazione più sicuro per i propri clienti.

Conformità e Standard per la Sicurezza POS

Requisiti PCI DSS per Transazioni Sicure

Lo Standard di Sicurezza dei Dati dell'Industria delle Carte di Pagamento (PCI DSS) è fondamentale per la protezione delle transazioni nei sistemi POS. Include un insieme di requisiti di sicurezza progettati per proteggere i dati dei titolari delle carte. Gli studi mostrano che le aziende che rispettano il PCI DSS hanno una probabilità del 48% in più di evitare violazioni, indicando la sua importanza per la sicurezza aziendale. Per ottenere la conformità con il PCI, i commercianti devono seguire diversi passaggi:

- Manutenzione della Rete Sicura : Utilizza firewall e altre tecnologie di sicurezza per proteggere le reti da accessi non autorizzati.

- Protezione dei Dati del Titolare della Carta : Crittografa la trasmissione dei dati del titolare della carta attraverso reti pubbliche aperte per garantire la sicurezza dei dati.

- Implementazione del Controllo di Accesso : Limita l'accesso ai dati in base al bisogno lavorativo; utilizza ID unici e autenticazione multifattore.

- Monitoraggio e Test Costanti : Monitora regolarmente le reti e testa i sistemi di sicurezza per rilevare eventuali vulnerabilità.

- Politica di Sicurezza Informatica : Stabilire e mantenere un'ampia politica per affrontare la sicurezza dei dati in tutta l'organizzazione.

Queste linee guida non solo proteggono le aziende da perdite finanziarie, ma preservano anche la credibilità reputazionale dimostrando impegno nel processo di pagamento sicuro.

Ruolo di SSL/TLS nei Gateway di Pagamento Sicuri

I protocolli Secure Sockets Layer (SSL) e Transport Layer Security (TLS) sono fondamentali per crittografare i dati tra i sistemi POS e i server. Questi protocolli svolgono un ruolo significativo nel prevenire gli attacchi man-in-the-middle, garantendo così la sicurezza del canale di comunicazione durante le transazioni. La crittografia SSL/TLS garantisce la riservatezza e l'integrità dei dati trasmessi, rafforzando la fiducia dei consumatori nelle transazioni digitali. Inoltre, i siti protetti da SSL sono preferiti dai motori di ricerca, migliorando i ranking SEO e aumentando la visibilità aziendale online. L'adozione di SSL/TLS è essenziale per mantenere gateway di pagamento sicuri, evidenziando la loro importanza che va oltre la semplice crittografia—promuovendo un ambiente sicuro per il commercio online. I gateway di pagamento sicuri utilizzano questi protocolli, offrendo tranquillità sia ai consumatori che alle aziende, assicurando che le minacce cyber vengano mitigate attraverso pratiche di crittografia robuste.

Infrastruttura Hardware POS Sicura

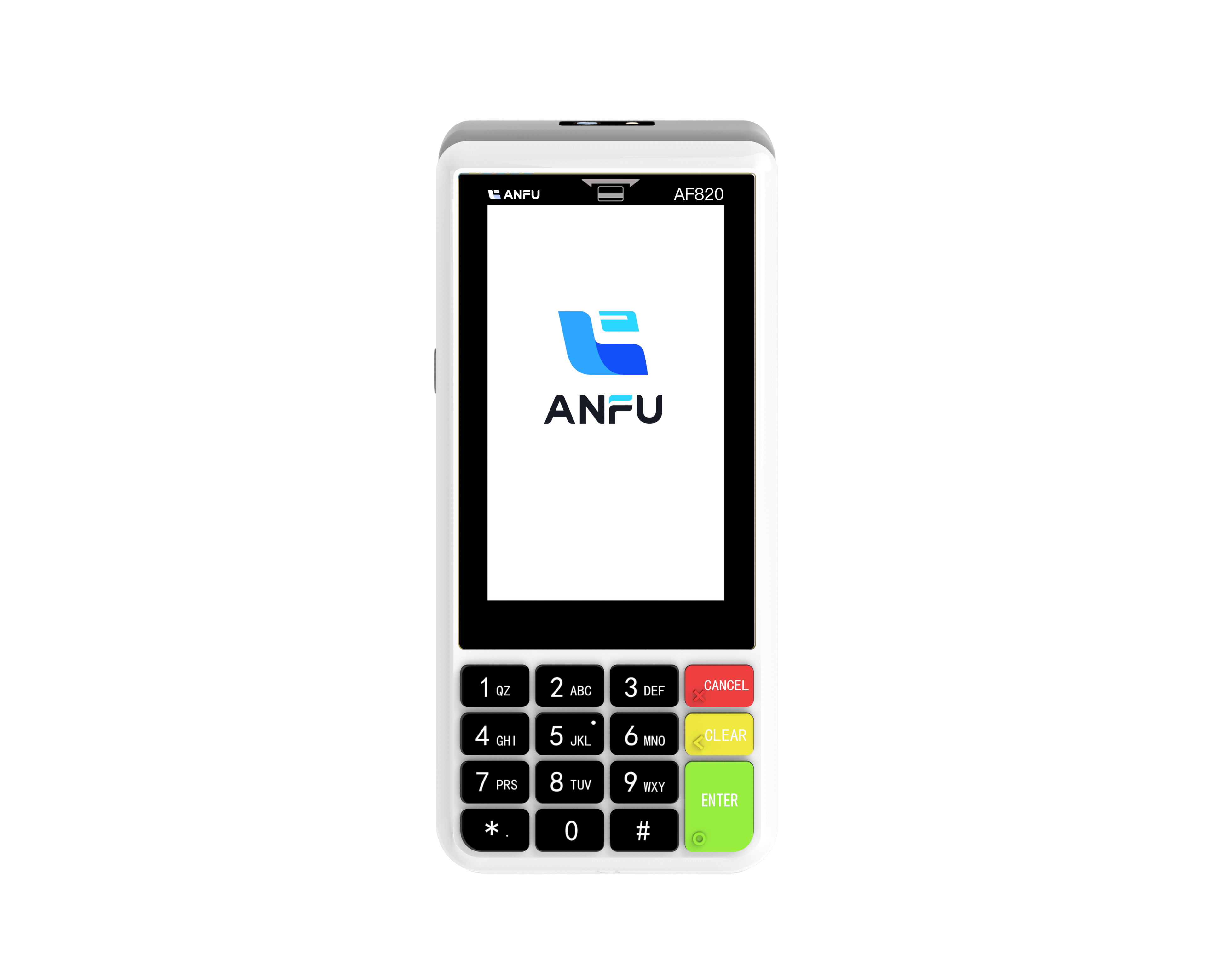

Macchine POS Android Intelligenti per il Retail Moderno

Le macchine POS Android intelligenti stanno trasformando il commercio moderno offrendo interfacce utente intuitive, ampie capacità di app e integrazioni di pagamento fluidi, rivoluzionando l'esperienza del cliente. Questi dispositivi permettono ai venditori di personalizzare le loro operazioni in modo efficiente attraverso sistemi basati su Android, fornendo flessibilità ed efficacia economica. Secondo le ricerche di mercato, il mercato dei terminali POS intelligenti è destinato a crescere significativamente, spinto dall'aumento della domanda dei consumatori per la mobilità nel processo di pagamento. Questa crescita è un testimonianza dell'aumento della popolarità dei terminali POS intelligenti e delle macchine POS basate su Android, che facilitano transazioni veloci e sicure in vari contesti commerciali.

Vantaggi dei dispositivi POS portatili e mini

I dispositivi POS portatili e mini stanno migliorando l'esperienza del cliente consentendo transazioni in qualsiasi punto del negozio, aumentando la comodità e la soddisfazione. Utilizzando questi dispositivi portatili, i rivenditori possono aumentare significativamente la velocità del checkout, contribuendo a un'esperienza di acquisto più efficiente. Inoltre, indagini indicano che il 70% dei clienti preferisce che i rivenditori offrano opzioni di checkout mobile, dimostrando la richiesta dei consumatori per tali servizi. I terminali POS portatili e i mini pos non solo migliorano la segnalazione delle vendite ed l'efficienza operativa, ma elevano anche l'intera esperienza di acquisto, creando opportunità per i rivenditori di interagire efficacemente con i loro clienti.

Strategie Proattive per la Prevenzione del Frode

Monitoraggio in Tempo Reale e Allerte per Attività Sospette

Gli strumenti di monitoraggio in tempo reale sono essenziali per rilevare schemi di frode e generare allarmi per mitigare i rischi istantaneamente. Questi strumenti forniscono un controllo continuo dei dati delle transazioni, consentendo alle aziende di individuare irregolarità e reagire rapidamente a potenziali minacce. Secondo i dati del settore, le aziende che integrano sistemi di monitoraggio in tempo reale possono raggiungere una riduzione del 30% delle transazioni fraudolente, dimostrando la loro efficacia nel mantenimento della sicurezza. L'integrazione di questi strumenti con i sistemi POS esistenti può migliorare ulteriormente il processo di rilevamento delle frodi. Stabilendo una comunicazione fluida tra i sistemi, le aziende possono garantire una protezione più completa contro attività non autorizzate e violazioni dei dati.

Controllo degli Accessi Basato sui Ruoli per la Sicurezza dei Dipendenti

L'implementazione del Controllo di Accesso Basato sui Ruoli (RBAC) limita significativamente l'accesso alle informazioni sensibili, garantendo che siano disponibili solo al personale autorizzato. Questo approccio non solo protegge i dati critici, ma è anche correlato a una riduzione marcata dei rischi interni. Gli studi di caso hanno dimostrato che le aziende che utilizzano sistemi RBAC registrano meno casi di abuso dei dati da parte degli dipendenti, poiché l'accesso è strettamente governato dal ruolo e dalla necessità. Le migliori pratiche per configurare il RBAC includono la conduzione di audit regolari e la formazione del personale. Queste misure garantiscono che i ruoli di accesso siano aggiornati e che i dipendenti comprendano l'importanza di mantenere protocolli di sicurezza rigorosi. Attraverso un monitoraggio costante e un'educazione, le aziende possono minimizzare il rischio di minacce interne e mantenere un ambiente POS sicuro.

Migliori Pratiche per Rafforzare la Sicurezza POS

Aggiornamenti Regolari del Software e Gestione delle Patch

Tenere il software POS aggiornato è fondamentale per proteggersi dagli exploit e dalle minacce note. 90% le violazioni riuscite sfruttano vulnerabilità note che avrebbero potuto essere corrette con patch, sottolineando l'importanza di protocolli di aggiornamento sistematici. Un approccio efficace alla gestione delle patch prevede la pianificazione degli aggiornamenti durante gli orari di basso traffico aziendale per minimizzare le interruzioni. Prioritizzare gli aggiornamenti in base alla valutazione dei rischi garantisce che le vulnerabilità critiche vengano affrontate tempestivamente, rinforzando così il sistema POS contro possibili attacchi. L'implementazione di questa routine non solo protegge l'azienda, ma costruisce anche la fiducia dei clienti garantendo la sicurezza dei loro dati.

Formazione del personale sul phishing e la gestione dei dati

Una formazione regolare del personale sulla consapevolezza del phishing e sulla gestione sicura dei dati è fondamentale per prevenire le violazioni della sicurezza POS. Le indagini indicano che 80% Le violazioni dei dati derivano in gran parte dalla negligenza degli impiegati o dalla mancanza di consapevolezza, sottolineando la necessità di un'educazione continua. Implementando programmi di formazione che includono tentativi simulati di phishing, i dipendenti possono esercitarsi a identificare e mitigare queste minacce in un ambiente controllato. Questo approccio proattivo non solo migliora la loro capacità di gestire le informazioni sensibili in modo sicuro, ma riduce anche il rischio di violazioni dei dati, proteggendo così sia i dati dei clienti che la reputazione dell'azienda.

Recommended Products

Hot News

-

Smart Card 2019

2024-01-23

-

Trustech 2019

2024-01-12

-

Futurecom 2019

2024-01-12

-

Pagamenti senza soluzione di continuità Asia 2020

2024-01-12

-

Medio Oriente senza soluzione di continuità 2022

2024-01-12

EN

EN

AR

AR

BG

BG

CS

CS

DA

DA

NL

NL

FR

FR

IT

IT

JA

JA

KO

KO

PL

PL

PT

PT

RU

RU

ES

ES

TL

TL

ID

ID

LT

LT

UK

UK

VI

VI

HU

HU

MT

MT

TH

TH

TR

TR

FA

FA

AF

AF

MS

MS

MK

MK

HY

HY

AZ

AZ

KA

KA

BN

BN

BS

BS

LO

LO

MN

MN

NE

NE

ZU

ZU

MY

MY

KK

KK

UZ

UZ

KY

KY