Jak bezpieczny punkt sprzedaży może zapewnić bezpieczne transakcje finansowe

Podstawowe technologie bezpieczeństwa w bezpiecznych systemach punktów sprzedaży

Szyfrowanie od końca do końca do ochrony danych

Szyfrowanie od końca do końca (E2EE) jest kluczową technologią do ochrony wrażliwych danych klientów w zabezpieczonych systemach POS. Zapewnia, że dane, takie jak szczegóły karty kredytowej, są szyfrowane od momentu ich pozyskania aż do osiągnięcia procesora płatności, co uniemożliwia nieuprawniony dostęp podczas przesyłu. Ten poziom bezpieczeństwa jest niezbędny do zapobiegania naruszeniom danych, które stanowią powszechną zagrożenie dla firm. Na przykład, doniesiono, że 60% małych firm kończy działalność po doświadczeniu ataku cyberprzestrzennego, co podkreśla kluczowe potrzeby silnych środków ochronnych ("Jakie są funkcje bezpieczeństwa nowoczesnego systemu POS?", 31 maja 2024). Proces szyfrowania obejmuje używanie algorytmów kryptograficznych, które konwertują dane na nieczytelne formacje, utrzymując integralność i poufność danych w trakcie ich podróży.

Technologia EMV Chip: Poza pasami magnetycznymi

Technologia czypu EMV, opracowana przez Europay, MasterCard i Visa, odgrywa kluczową rolę w redukowaniu oszustw przy obecności karty poprzez generowanie unikalnych kodów transakcyjnych podczas każdej ich użytkowania. Od momentu wprowadzenia tej technologii w USA, oszustwa przy obecności karty spadły o imponujące 76% ("Bezpieczeństwo w punkcie sprzedaży: 11 najlepszych praktyk prowadzenia efektywnej działalności w 2024"). Przejście od narażonej na ryzyko pasy magnetyczną do bezpieczniejszej technologii z czypem znacząco wzmocnia środki bezpieczeństwa, czyniąc oszustwa dużo trudniejszymi do powodzenia. Zgodność z normami EMV jest więc kluczowym krokiem dla sprzedawców, aby zapewnić lepsze bezpieczeństwo kart i utrzymać zaufanie klientów.

Tokenizacja: Zastępowanie wrażliwych danych

Tokenizacja to istotna funkcja bezpieczeństwa w nowoczesnych systemach POS, która polega na zastępowaniu wrażliwych danych karty nieczułymi tokenami. Ta technika znacząco zmniejsza skutki kradzieży danych, ponieważ rzeczywiste dane karty nigdy nie są przechowywane w systemie, a ukradnięte tokeny są bezużyteczne dla cyberprzestępców. Według raportów branżowych, wdrożenie praktyk tokenizacji może nie tylko poprawić bezpieczeństwo danych, ale również uprościć zgodność z wymaganiami PCI, minimalizując zakres i złożoność wysiłków w tej dziedzinie ("Bezpieczeństwo POS: 11 najlepszych praktyk prowadzenia efektywnej działalności w 2024"). Wdrażając tokenizację, firmy mogą wzmacniać swoje obrony przed oszustwami i zapewniać bezpieczniejszy proces transakcji dla klientów.

Zgodność i standardy dla bezpieczeństwa POS

Wymagania PCI DSS dla bezpiecznych transakcji

Standard Bezpieczeństwa Danych Przemysłu Kart Płatniczych (PCI DSS) jest kluczowy dla zabezpieczania transakcji w systemach POS. Obejmuje zestaw wymagań dotyczących bezpieczeństwa, zaprojektowanych do ochrony danych posiadaczy kart. Badania pokazują, że firmy przestrzegające PCI DSS są o 48% bardziej prawdopodobne uniknięcie naruszeń, co wskazuje na jego wagę dla bezpieczeństwa biznesowego. Aby osiągnąć zgodność z PCI, sprzedawcy muszą wykonać kilka kroków:

- Podtrzymanie Zabezpieczonej Sieci : Używaj firewalls i innych technologii bezpieczeństwa, aby chronić sieci przed nieuprawnionym dostępem.

- Ochrona Danych Posiadaczy Kart : Szyfruj przekazywanie danych posiadaczy kart przez otwarte, publiczne sieci, aby zapewnić bezpieczeństwo danych.

- Implementacja Kontroli Dostępu : Ogranicz dostęp do danych na podstawie potrzeb zawodowych; używaj unikalnych identyfikatorów i uwierzytelniania wieloskładnikowego.

- Bdzie Monitorowanie i Testowanie : Regularnie monitoruj sieci i testuj systemy bezpieczeństwa, aby wykrywać potencjalne lukи w zabezpieczeniach.

- Polityka Bezpieczeństwa Informacji : Ustanów i utrzymuj szeroko zakrojoną politykę dotyczącą ochrony danych w całej organizacji.

Te wytyczne chronią przed stratami finansowymi, ale również ochraniają wiarygodność firmy, dowodząc zaangażowanie w bezpieczne przetwarzanie płatności.

Rola SSL/TLS w bezpiecznych bramkach płatniczych

Protokoły Secure Sockets Layer (SSL) i Transport Layer Security (TLS) są kluczowe w zakresie szyfrowania danych między systemami POS a serwerami. Te protokoły odgrywają istotną rolę w zapobieganiu atakom typu man-in-the-middle, co zabezpiecza kanał komunikacyjny podczas transakcji. Szyfrowanie SSL/TLS gwarantuje poufność i integralność przekazywanych danych, wzmacniając zaufanie konsumentów do transakcji cyfrowych. Ponadto strony zabezpieczone SSL są ulubienicami silników wyszukiwania, co poprawia pozycje w rankingu SEO i zwiększa widoczność biznesu w sieci. Wdrożenie SSL/TLS jest kluczowe dla utrzymania bezpiecznych bramek płatniczych, podkreślając ich znaczenie wykraczające poza same szyfrowanie – tworząc bezpieczne środowisko dla handlu elektronicznego. Bezpieczne bramki płatnicze korzystają z tych protokołów, oferując spokój ducha zarówno konsumentom, jak i przedsiębiorstwom, thanks do czego zagrożenia cyberprzestępcze są ograniczane dzięki solidnym praktykom szyfrowania.

Bezpieczna Infrastruktura Sprzętu POS

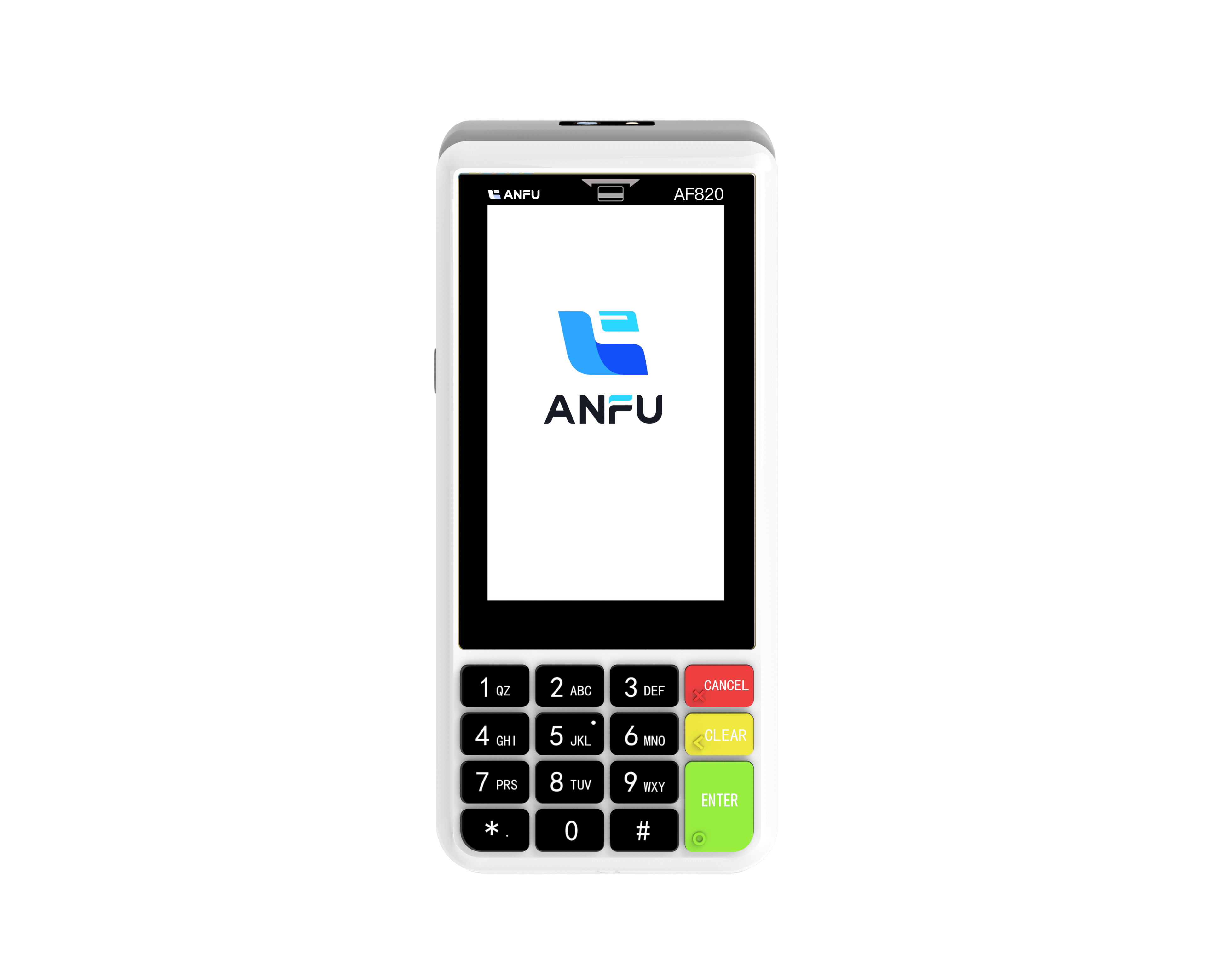

Inteligentne Maszyny POS z Systemem Android dla Nowoczesnej Handlowości

Inteligentne urządzenia POS z systemem Android przekształcają nowoczesny handel, oferując intuicyjne interfejsy użytkownika, rozległe możliwości aplikacji oraz płynną integrację płatności, co rewolucjonizuje doświadczenie klienta. Te urządzenia pozwalają sprzedawcom na efektywne dostosowywanie swoich operacji za pomocą systemów opartych na Androidzie, zapewniając elastyczność i kosztową efektywność. Według badań rynkowych, rynek inteligentnych terminali POS ma znacząco wzrosnąć, napędzany rosnącym popytem konsumentów na mobilność w przetwarzaniu płatności. Ten wzrost jest świadectwem zwiększonej popularności inteligentnych terminali POS i urządzeń POS opartych na systemie Android, które ułatwiają szybkie i bezpieczne transakcje w różnych środowiskach handlowych.

Korzyści z użycia przenośnych i mini urządzeń POS

Przenośne i mini urządzenia POS poprawiają doświadczenie klientów, umożliwiając transakcje w dowolnym miejscu w sklepie, co zwiększa wygodę i zadowolenie. Dzięki użyciu tych przenośnych urządzeń, handlowcy mogą istotnie przyspieszyć proces kasowy, co przekłada się na bardziej efektywny proces zakupów. Ponadto, badania wskazują, że 70% klientów woli handlowców oferujących opcję mobilnej kasy, co potwierdza popyt konsumentów na takie usługi. Przenośne urządzenia POS oraz mini urządzenia POS nie tylko poprawiają raportowanie sprzedaży i efektywność operacyjną, ale również podnoszą jakość całego procesu zakupów, tworząc szanse dla handlowców do skutecznego angażowania się w relacje z klientami.

Aktywne Strategie Zapobiegania Oszustwom

Monitorowanie W Czasie Rzeczywistym i Alerty Działań Podejrzanych

Narzędzia do monitorowania w czasie rzeczywistym są kluczowe w wykrywaniu wzorców oszustw i generowaniu alertów, aby natychmiastowo zmniejszać ryzyko. Te narzędzia zapewniają ciągłe monitorowanie danych transakcyjnych, pozwalając firmom na wykrywanie niezgodności i szybkie reagowanie na potencjalne zagrożenia. Zgodnie z danymi branżowymi, firmy, które integrują systemy monitorowania w czasie rzeczywistym, mogą osiągnąć 30% redukcję transakcji oszukańczych, co pokazuje ich skuteczność w utrzymaniu bezpieczeństwa. Integracja tych narzędzi z istniejącymi systemami punktu sprzedaży może dalej poprawić proces wykrywania oszustw. Ustanawianie płynnej komunikacji między systemami pozwala firmom na zapewnienie bardziej kompleksowej ochrony przed nieuprawnionymi działaniami i naruszeniami danych.

Kontrola Dostępu Oparta na Rólach dla Bezpieczeństwa Pracowników

Wdrożenie Kontroli Dostępu Opartej na Rólach (RBAC) znacząco ogranicza dostęp do poufnych informacji, zapewniając, że będą one dostępne wyłącznie dla uprawnionego personelu. Ten sposób działania nie tylko chroni kluczowe dane, ale również wiąże się z wyraźnym spadkiem zagrożeń wewnętrznych. Studia przypadków wykazały, że firmy korzystające z systemów RBAC doświadczają mniej przypadków niewłaściwego użycia danych przez pracowników, ponieważ dostęp jest ściśle regulowany przez rolę i potrzebę. Najlepsze praktyki dotyczące konfigurowania RBAC obejmują przeprowadzanie regularnych audytów i szkolenie pracowników. Te działania gwarantują, że role dostępu są aktualne, a pracownicy rozumieją wagę podtrzymywania surowych protokołów bezpieczeństwa. Dzięki spójnemu monitorowaniu i edukacji firmy mogą minimalizować ryzyko zagrożeń wewnętrznych i utrzymywać bezpieczne środowisko punktu sprzedaży.

Najlepsze Praktyki do Wzmocnienia Bezpieczeństwa PPK

Regularne Aktualizacje Oprogramowania i Zarządzanie Poprawkami

Utrzymywanie oprogramowania POS w aktualnym stanie jest kluczowe do ochrony przed znanymi lukami i zagrożeniami. 90% z powodzeniem udane ataki wykorzystują znane luki, które mogłyby zostać poprawione, co podkreśla wagę systematycznych protokołów aktualizacji. Skuteczne podejście do zarządzania poprawkami obejmuje planowanie aktualizacji podczas godzin o niskim ruchu, aby minimalizować przestoje. Priorytetyzacja aktualizacji na podstawie oceny ryzyka gwarantuje, że krytyczne luki są rozwiązywane natychmiast, wzmocniając tym samym system POS przed potencjalnymi atakami. Wdrożenie tego procedur nie tylko chroni firmę, ale również buduje zaufanie klientów, zapewniając bezpieczeństwo ich danych.

Szkolenie pracowników w zakresie phishingu i obsługi danych

Regularne szkolenie pracowników w zakresie świadomości phishingu i bezpiecznej obsługi danych jest kluczowe w zapobieganiu naruszeniom bezpieczeństwa systemu POS. Ankiete wskazują, że 80% Z naruszeń danych wynikających z niedbalstwa pracowników lub braku świadomości, co podkreśla potrzebę ciągłego kształcenia. Poprzez wprowadzenie programów szkoleniowych, które obejmują symulowane próby phishingowe, pracownicy mogą ćwiczyć w rozpoznawaniu i łagodzeniu tych zagrożeń w kontrolowanym środowisku. Ten proaktywny sposób działania nie tylko poprawia ich zdolność do bezpiecznego zarządzania informacjami poufnymi, ale również zmniejsza ryzyko naruszeń danych, chroniąc w ten sposób zarówno dane klientów, jak i reputację firmy.

Recommended Products

Hot News

-

Karta inteligentna 2019

2024-01-23

-

Trustech 2019

2024-01-12

-

Futurecom 2019

2024-01-12

-

Bezproblemowe płatności Azja 2020

2024-01-12

-

Bezproblemowy Bliski Wschód 2022

2024-01-12

EN

EN

AR

AR

BG

BG

CS

CS

DA

DA

NL

NL

FR

FR

IT

IT

JA

JA

KO

KO

PL

PL

PT

PT

RU

RU

ES

ES

TL

TL

ID

ID

LT

LT

UK

UK

VI

VI

HU

HU

MT

MT

TH

TH

TR

TR

FA

FA

AF

AF

MS

MS

MK

MK

HY

HY

AZ

AZ

KA

KA

BN

BN

BS

BS

LO

LO

MN

MN

NE

NE

ZU

ZU

MY

MY

KK

KK

UZ

UZ

KY

KY