Como um POS Seguro Pode Garantir Transações Financeiras Seguras

Tecnologias de Segurança Principais em Sistemas POS Seguros

Criptografia de Ponta a Ponta para Proteção de Dados

A criptografia de ponta a ponta (E2EE) é uma tecnologia crucial para proteger informações confidenciais dos clientes dentro de sistemas POS seguros. Ela garante que os dados, como detalhes do cartão de crédito, estejam criptografados desde o ponto de captura até chegarem ao processador de pagamentos, impedindo assim o acesso não autorizado durante o trajeto. Este nível de segurança é essencial para prevenir violações de dados, que são uma ameaça comum aos negócios. Por exemplo, relatórios indicam que 60% das pequenas empresas fecham após sofrer um ataque cibernético, destacando a necessidade crítica de medidas de proteção robustas ("Quais são os recursos de segurança de um sistema POS moderno?" 31 de maio de 2024). O processo de criptografia envolve o uso de algoritmos criptográficos que convertem os dados em formatos ilegíveis, preservando a integridade e a confidencialidade dos dados durante todo o seu percurso.

Tecnologia de Chip EMV: Além das Faixas Magnéticas

A tecnologia de chip EMV, desenvolvida por Europay, MasterCard e Visa, é fundamental para reduzir fraudes com cartões presentes gerando códigos de transação únicos a cada uso. Desde sua adoção nos EUA, as fraudes com cartões presentes diminuíram em um impressionante 76% ("Segurança POS: 11 Melhores Práticas Para Manter Uma Operação Segura Em 2024"). Essa mudança da vulnerável faixa magnética para a mais segura tecnologia de chip aumenta significativamente as medidas de segurança, tornando muito mais difícil o sucesso de atividades fraudulentas. A conformidade com os padrões EMV é, portanto, uma etapa crucial para os comerciantes garantirem uma segurança de cartão aprimorada e mantenham a confiança do consumidor.

Tokenização: Substituição de Dados Sensíveis

A tokenização é um recurso de segurança relevante nos sistemas POS modernos que envolve substituir informações sensíveis do cartão por tokens não sensíveis. Essa técnica reduz drasticamente o impacto de roubo de dados, pois os detalhes reais do cartão nunca são armazenados no sistema e os tokens roubados são inúteis para cibercriminosos. De acordo com relatórios da indústria, adotar práticas de tokenização pode não apenas melhorar a segurança de dados, mas também facilitar a conformidade com os requisitos PCI, minimizando o escopo e a complexidade dos esforços de conformidade ("Segurança POS: 11 Melhores Práticas Para Manter Uma Operação Segura em 2024"). Ao implementar a tokenização, as empresas podem fortalecer suas defesas contra fraudes e garantir um processo de transação mais seguro para seus clientes.

Conformidade & Padrões para Segurança POS

Requisitos PCI DSS para Transações Seguras

O Padrão de Segurança de Dados da Indústria de Cartões de Pagamento (PCI DSS) é vital para garantir transações em sistemas POS. Ele abrange um conjunto de requisitos de segurança projetados para proteger os dados dos portadores de cartões. Estudos mostram que empresas que aderem ao PCI DSS têm 48% mais chances de evitar violações, indicando sua importância para a segurança empresarial. Para alcançar a conformidade com o PCI, os comerciantes devem seguir vários passos:

- Manutenção de Rede Segura : Utilize firewalls e outras tecnologias de segurança para proteger redes contra acesso não autorizado.

- Proteção de Dados do Portador do Cartão : Criptografe a transmissão de dados do portador do cartão por meio de redes públicas abertas para garantir a segurança dos dados.

- Implementação de Controle de Acesso : Limite o acesso aos dados com base na necessidade do trabalho; use IDs únicos e autenticação multifatorial.

- Monitoramento e Teste Vigilantes : Monitore regularmente as redes e teste os sistemas de segurança para detectar possíveis vulnerabilidades.

- Política de Segurança da Informação : Estabelecer e manter uma política extensa para abordar a segurança de dados em toda a organização.

Essas diretrizes não apenas protegem as empresas de perdas financeiras, mas também preservam a credibilidade reputacional ao demonstrar o compromisso com o processamento seguro de pagamentos.

Papel do SSL/TLS em Gateways de Pagamento Seguro

Os protocolos Secure Sockets Layer (SSL) e Transport Layer Security (TLS) são fundamentais para criptografar dados entre sistemas POS e servidores. Esses protocolos desempenham um papel significativo na prevenção de ataques do tipo 'man-in-the-middle', garantindo assim a segurança do canal de comunicação durante transações. A criptografia SSL/TLS garante a confidencialidade e integridade dos dados transmitidos, reforçando a confiança do consumidor em transações digitais. Além disso, sites com segurança SSL são favorecidos pelos motores de busca, melhorando as classificações de SEO e aumentando a visibilidade online do negócio. A adoção de SSL/TLS é essencial para manter gateways de pagamento seguros, destacando sua importância que vai além da simples criptografia—fomentando um ambiente seguro para o comércio eletrônico. Gateways de pagamento seguros utilizam esses protocolos, oferecendo tranquilidade tanto aos consumidores quanto às empresas, garantindo que ameaças cibernéticas sejam mitigadas por meio de práticas robustas de criptografia.

Infraestrutura de Hardware POS Seguro

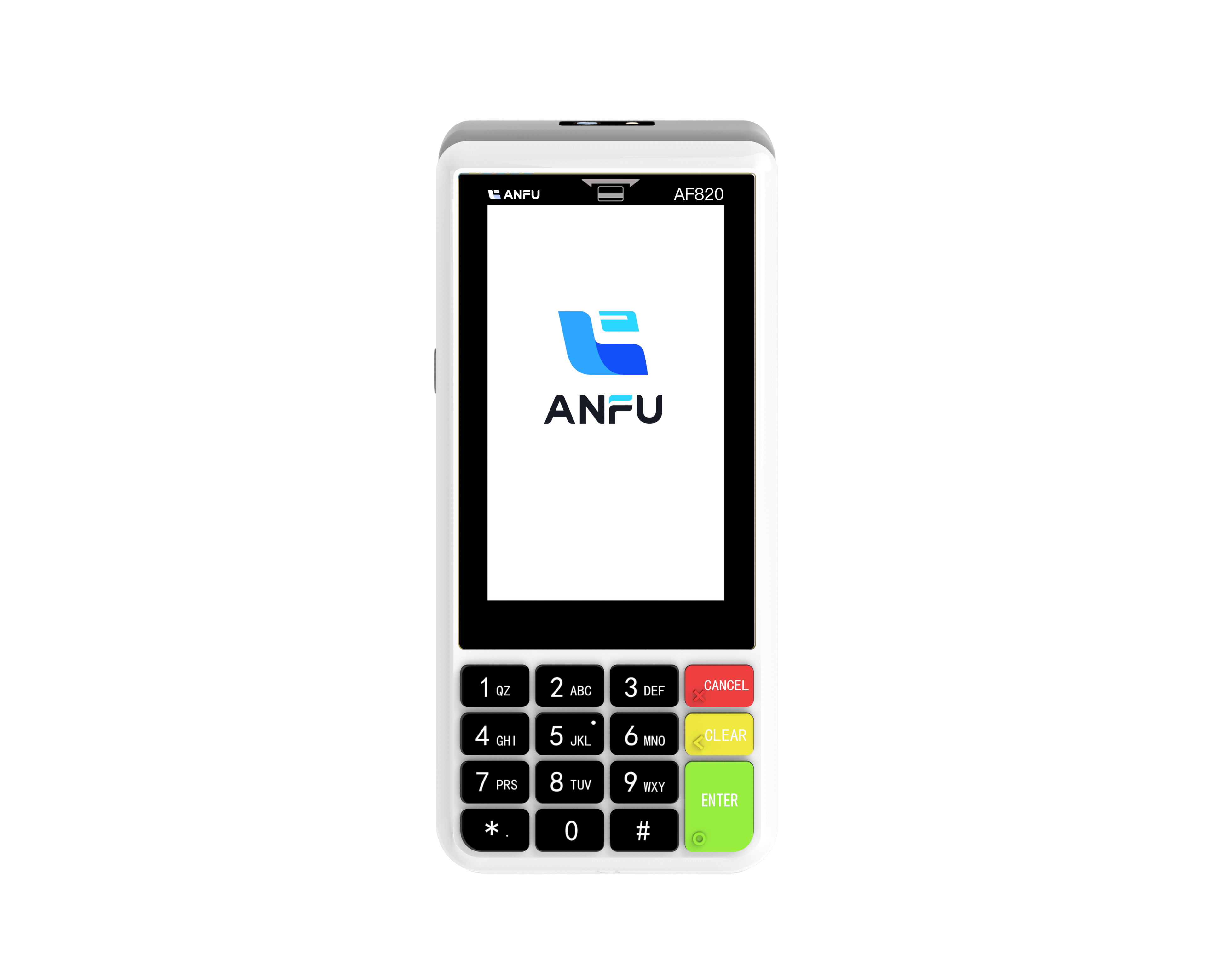

Máquinas POS Android Inteligentes para Varejo Moderno

Máquinas POS Android inteligentes estão transformando o varejo moderno ao oferecer interfaces de usuário amigáveis, amplas capacidades de aplicativos e integrações de pagamento fluidas, revolucionando a experiência do cliente. Esses dispositivos permitem que os varejistas customizem suas operações de forma eficiente por meio de sistemas baseados em Android, proporcionando flexibilidade e custo-benefício. De acordo com pesquisas de mercado, o mercado de terminais POS inteligentes deve crescer significativamente, impulsionado pelo aumento da demanda dos consumidores por mobilidade no processamento de pagamentos. Esse crescimento é uma prova do aumento na popularidade dos terminais POS inteligentes e máquinas POS baseadas em Android, que facilitam transações rápidas e seguras em vários ambientes de varejo.

Benefícios dos Dispositivos POS Portáteis e Mini

Dispositivos POS portáteis e mini estão aprimorando a experiência do cliente ao permitir transações em qualquer lugar da loja, melhorando a conveniência e a satisfação. Ao usar esses dispositivos portáteis, os varejistas podem aumentar significativamente a velocidade do checkout, contribuindo para uma experiência de compras mais eficiente. Além disso, pesquisas indicam que 70% dos clientes preferem varejistas que oferecem opções de checkout móvel, demonstrando a demanda dos consumidores por esses serviços. As máquinas POS portáteis e mini máquinas POS não apenas melhoram o relatório de vendas e a eficiência operacional, mas também elevam toda a jornada de compra, criando oportunidades para que os varejistas se engajem eficazmente com seus clientes.

Estratégias Proativas de Prevenção de Fraudes

Monitoramento em Tempo Real e Alertas de Atividades Suspeitas

Ferramentas de monitoramento em tempo real são essenciais para detectar padrões de fraude e gerar alertas para mitigar riscos instantaneamente. Essas ferramentas fornecem vigilância contínua dos dados de transações, permitindo que as empresas detectem irregularidades e respondam rapidamente a ameaças potenciais. De acordo com dados do setor, empresas que incorporam sistemas de monitoramento em tempo real podem alcançar uma redução de 30% nas transações fraudulentas, demonstrando sua eficácia na manutenção da segurança. A integração dessas ferramentas com sistemas POS existentes pode melhorar ainda mais o processo de detecção de fraudes. Estabelecendo uma comunicação fluida entre os sistemas, as empresas podem garantir uma proteção mais abrangente contra atividades não autorizadas e violações de dados.

Controle de Acesso Baseado em Funções para Segurança dos Funcionários

A implementação do Controle de Acesso Baseado em Funções (RBAC) limita significativamente o acesso a informações sensíveis, garantindo que elas estejam disponíveis apenas para pessoal autorizado. Essa abordagem não só protege dados críticos, mas também está correlacionada com uma redução marcante nas ameaças internas. Estudos de caso mostraram que empresas que utilizam sistemas RBAC experienciam menos casos de mau uso de dados por funcionários, pois o acesso é estritamente governado pela função e necessidade. As melhores práticas para configurar o RBAC incluem realizar auditorias regulares e fornecer treinamento aos funcionários. Essas medidas garantem que os papéis de acesso estejam atualizados e que os funcionários entendam a importância de manter protocolos de segurança rigorosos. Por meio de monitoramento consistente e educação, as empresas podem minimizar o risco de ameaças internas e manter um ambiente POS seguro.

Melhores Práticas para Fortalecer a Segurança do POS

Atualizações Regulares de Software e Gestão de Patches

Manter seu software de PDV atualizado é imperativo para proteger contra vulnerabilidades e ameaças conhecidas. 90% das violações bem-sucedidas exploram vulnerabilidades conhecidas que poderiam ter sido corrigidas, destacando a importância de protocolos de atualização sistemáticos. Uma abordagem eficaz para gerenciamento de patches envolve agendar atualizações durante horas de baixo tráfego para minimizar interrupções. Priorizar atualizações com base em avaliações de risco garante que vulnerabilidades críticas sejam tratadas prontamente, reforçando assim seu sistema de PDV contra possíveis ataques. Implementar essa rotina não apenas protege sua empresa, mas também constrói a confiança do cliente ao garantir que seus dados estejam seguros.

Treinamento de Funcionários sobre Phishing e Manipulação de Dados

O treinamento regular dos funcionários sobre conscientização contra phishing e manipulação segura de dados é vital para prevenir violações de segurança no PDV. Pesquisas indicam que 80% de violações de dados resultam da negligência ou falta de conscientização dos funcionários, destacando a necessidade de educação contínua. Ao estabelecer programas de treinamento que incluam tentativas simuladas de phishing, os funcionários podem praticar identificar e mitigar essas ameaças em um ambiente controlado. Essa abordagem proativa não só melhora sua capacidade de lidar com informações sensíveis de forma segura, como também reduz o risco de violações de dados, protegendo assim tanto os dados dos clientes quanto a reputação da empresa.

Recommended Products

Hot News

-

Cartão inteligente 2019

2024-01-23

-

Trustech 2019

2024-01-12

-

Futurecom 2019

2024-01-12

-

Pagamentos sem interrupções Ásia 2020

2024-01-12

-

Oriente Médio Sem Secções 2022

2024-01-12

EN

EN

AR

AR

BG

BG

CS

CS

DA

DA

NL

NL

FR

FR

IT

IT

JA

JA

KO

KO

PL

PL

PT

PT

RU

RU

ES

ES

TL

TL

ID

ID

LT

LT

UK

UK

VI

VI

HU

HU

MT

MT

TH

TH

TR

TR

FA

FA

AF

AF

MS

MS

MK

MK

HY

HY

AZ

AZ

KA

KA

BN

BN

BS

BS

LO

LO

MN

MN

NE

NE

ZU

ZU

MY

MY

KK

KK

UZ

UZ

KY

KY